东莞市XX局网络改造方案

一 项目概况

1.1 项目背景

现代社会中,政府工作与信息通信技术的紧密结合,更好地为政府转变职能,发挥服务功能起到了重要的作用。信息时代,信息网络与各行各业都在发生越来越紧密的联系,在政府实施有效的管理工作中,同样越来越离不开信息网络。这些网络系统需要满足XX局关于信息化建设的要求,并且具有增容、扩容和升级的能力,所以突出了其不同于普通办公大楼网络系统集成的特点。

东莞市XX局网络系统项目,需对XX局、XX局两个办公大楼的工作网系统提供规划、设计、设备采购、安装调试、培训、维护等一系列相关的服务。主要建设内容如下:

1. 网络系统:东莞市XX局、XX局两个办公楼现在分别有核心交换机和接入交换机,采用百兆接入方式,两地办公网络不能满足信息化办公需求,需要把网络系统升级为千兆接入,万兆链接。

2. 安全系统:需要规划两个办公楼的网络为统一管理界面,可以实现两个办公楼的统一管理、在核心输出地方接入防火墙,做好能不网络安全防护工作。

1.2 总体设计原则

结合东莞市XX局网络工程建设项目的实际应用和发展要求,主要遵循以下系统总体原则:

实用性原则:以现行需求为基础,充分考虑发展的需要来确定系统规模。

安全性原则:对用户的安全以及网络的安全要求较高。

可靠性原则:系统设计能有效的避免单点失败,在设备的选择和关键设备的互联时,应提供充分的冗余备份,一方面最大限度地减少故障的可能性,另一方面要保证网络能在最短时间内修复。

成熟和先进性原则:由于新大楼网络工程应用于法院和运营网络仍然属于新技术,需要及时将新技术引用进来,更好的开展业务,同时也要求保证网络与业务的可靠性。

规范性原则:系统设计所采用的技术和设备应符合国际标准、国家标准,为系统的扩展升级、与其他系统的互联提供良好的基础。

开放性和标准化原则:在设计时,要求提供开放性好、标准化程度高的技术方案;设备的各种接口满足开放和标准化原则。

可扩充和扩展化原则:所有系统设备不但满足当前需要,并在扩充模块后满足可预见将来需求,如带宽和设备的扩展,应用的扩展和办公地点的扩展等。保证建设完成后的系统在向新的技术升级时,能保护现有的投资。

二 总体设计方案

2.1 网络系统设计

XX局的业务对于信息化的依赖性越来越强,如果关键业务中断,将会给XX局带来非常严重的损失、影响。如何保障XX局业务的高可用性,保障信息系统的稳定运行成为XX局最关注的问题。

2.1.1 网络现状分析

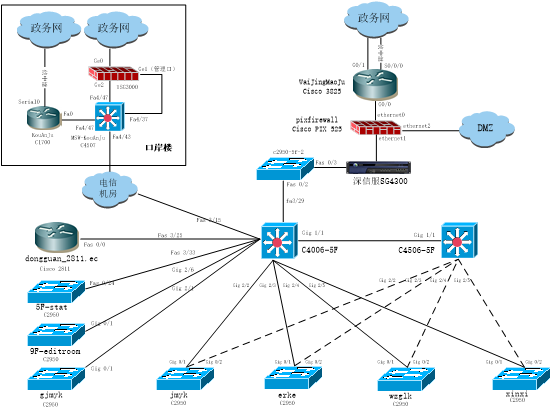

XX局整体网络拓扑图如下:

通过和XX局、XX局相关负责人沟通,客户网络系统主要存在如下问题:

1)目前东莞XX局及XX大楼的网络设备都已经使用了多年,包括核心交换机、楼层交换机、防火墙、路由器等设备老化严重,容易出现故障,而且大部分的设备厂家已经停产,无法提供维修配件;

2)东莞XX局办公大楼、XX大楼目前是属于同一个单位,但由于之前的机房是独立建设的,因此两边的网络规划、IP地址分配、外网出口等都是独立的,目前无法进行统一的管理,主要有以下问题:

XX局内网使用(192.168.0.0)网段的私网地址,访问互联网的时候由防火墙进行NAT地址转换电子政务网地址,而XX大楼的内网直接使用电子政务网(19.106.163.0)地址,由于两边使用的地址不一致,导致无法对内网电脑进行统一管理,而且内网互访的也要做复杂的路由设置;

XX局和XX大楼都有独立的电子政务网线路,但由于网络规划的问题,虽然有两条线路,但没有实现互为备份;

XX局部署了上网行为管理设备,可以对内网电脑的接入和上网行为进行精细化控制,但由于网络出口不统一,XX大楼无法使用XX局机房的行为管理设备,无法对内网用户的接入进行控制和管理;

3)XX局与XX楼之间互联的线路不是点对点的线路,中间经过电信机房的三层设备进行转发,对线路性能有一定影响;

4)XX楼的楼层交换机到核心交换机使用光纤收发器进行连接,光纤收发器稳定性较低,故障率高。

5)XX大楼有部分外部单位通过专线直接接入到核心交换机,没有经过防火墙进行安全隔离,存在隐患;

2.1.2 网络系统总体设计

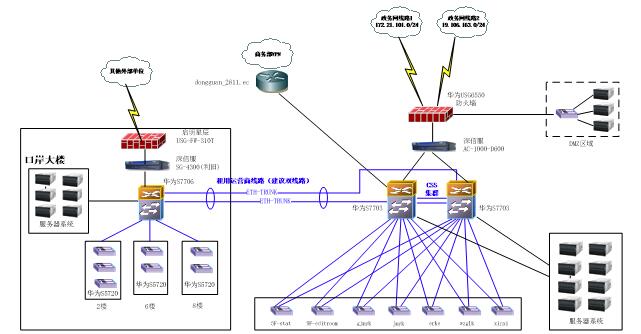

2.1.2.1 网络系统拓扑结构

2.1.2.2 网络系统设计说明

根据XX局实际情况我司建议,整个网络采用2层结构,分别为核心层和接入层,XX局大楼配置2台核心交换机,楼层交换机采用双千兆光纤链路与两台核心交换机互连;XX大楼配置1台核心交换机,接入交换机通过光纤、光模块和核心交换机相连。

n 在XX局大楼部署两台华为 S7706作为整个网络的核心交换机,华为 S7706配置48个光口和电口,两台核心交换机通过CSS技术实现双机虚拟化备份,以保障整个网络运行稳定高效;在XX楼配置一台7703作为XX楼的核心,通过申请专线与XX局大楼的核心交换机相连,所有信息数据通过XX局大楼核心交换机出外网。

n 接入层采用华为 S5720-28P-LI-AC交换机,华为S5720-28P-LI-AC提供28个10/100/1000BASE-T电口和4个千兆光口。XX局大楼接入层交换机通过双光纤千兆链路与两台核心交换机互连,XX楼通过光纤与华为7703核心相连。

2.1.3 核心交换机技术特点

Ø 虚拟化技术

虚拟化技术是当前企业IT技术领域的关注焦点,采用虚拟化来优化IT架构、提升IT系统运行效率是当前技术发展的方向。

我们知道,以太网是广播性质的网络,一旦链路成环路很容易导致广播风暴,耗尽网络链路及设备资源。然而在传统的数据中心网络部署中,为了保证网络设备和链路的高可靠,往往通过引入双机热备、双链路双归属的冗余方式组网,引入MSTP+VRRP协议来实现链路和设备网关的热备,这种部署方式必然会带来网络环路和复杂度的增加。

对于基础网络来说,虚拟化技术也有相同的体现:在一套物理网络上采用VPN或VRF技术划分出多个相互隔离的逻辑网络,是1:N的虚拟化;将多个物理网络设备整合成一台逻辑设备,简化网络架构,是N:1虚拟化。华为虚拟化技术CSS属于N:1整合型虚拟化技术范畴。CSS是Cluster Switch System的简称,又被称为集群交换机系统(简称为CSS),是将2台交换机通过特定的集群线缆链接起来,对外呈现为一台逻辑交换机,用以提升网络的可靠性及转发能力。

Ø CSS的特征:

1. 交换机多虚一:CSS对外表现为一台逻辑交换机,控制平面合一,统一管理;

2. 转发平面合一:CSS内屋里设备转发平面合一,转发信息共享并实时同步;

3. 跨设备链路聚合:跨CSS内物理设备的链路被聚合成一个ETH-TRUNK端口和下游的设备进行互联;

4. 简化运营:整个CSS被作为一台交换机来管理,简化运维、降低Opex ;

5. 可靠性高:CSS 内一台设备故障,其他设备可以接管 CSS 的控制和转发,避免单点故障;

6. 无环网络:跨设备的链路聚合,在CSS和其他设备互联时,天然避免了环路问题;

7. 链路均衡:跨设备的链路ECMP,100%的网络链路和带宽的利用率 ;

8.扩容网络时,保护已有投资;

9.扩容的同时,将2台物理设备虚拟为1台设备,简化了设备的配置和管理;

10.多台设备间冗余、备份,提高系统的可靠性。

Ø CSS硬件特征

硬件要求:支持2台框式交换机设备组成集群,支持集群的设备型号为: S7706、S7712(S7706和S7712之间可以混合集群。)

集群方式为:集群卡方式和业务口方式。

集群卡方式:即在主控板SRU的子卡槽位插入集群卡VSTSA,原有主控板、接口

板、机框不用更新,就可以支持集群。

业务口方式:集群成员交换机之间通过LPU上的普通业务口连接。将LPU上的业

务口配置为集群物理成员端口后加入逻辑集群端口,通过SFP+光模块和光纤或SFP+集群线缆将集群物理成员端口连接起来。

l 1+1组网:配置两个逻辑集群端口,物理集群端口分布在两块单板上,不同单板上的集群链路形成备份。

l 一个逻辑集群口下的物理集群口只能与对框的一个逻辑集群口下物理集群口相连,不允许混连。 为保证集群系统稳定和方便后期的维护,集群连线时建议按照如下几点原则: 在1+1组网中,建议两块集群单板上的集群链路数量保持一致,并且使用相同端口速率的单板来配置物理集群口。

2.2 网络安全性能改造

安全保障体系建设是XX局网络建设的基础工作,XX局网络的安全包括信息系统及其网络平台的安全(平台安全网络层面通过防火墙实现攻击防护、边界访问控制、入侵防御IPS)。信息系统安全就是要保证XX局信息的可靠、可用、不泄密、不被非法更改(数据库审计、SSL、堡垒机)等。系统及其网络平台安全就是要保持系统软硬件的稳定性、可靠性、可控性。

2.2.1 客户原有网络安全分析

XX局原有系统的安全是在网络边界部署防火墙,XX局大楼部署了一台思科PIX 525防火墙做安全访问控制,PIX525已经是思科10多年前的产品,是属于包过滤防火墙,无法识别应用层数据,安全控制能力很有限。

XX大楼采用的是华为防火墙是华为USG3000,是华为早期推出的防火墙,目前已经停产,XX大楼之前在使用此防火墙的时候,会出现网速变慢、网络卡的情况,可能是设备故障,工作不稳定引起。为了解决此问题,我司提供了一台天融信的防火墙临时备用,故障解决。

XX局部署了深信服的上网行为管理设备,可以对内网电脑的接入和上网行为进行精细化控制,但由于目前XX楼访问外网不经过XX局机房,因此不能使用此上网行为管理设备对上网行为进行管控。

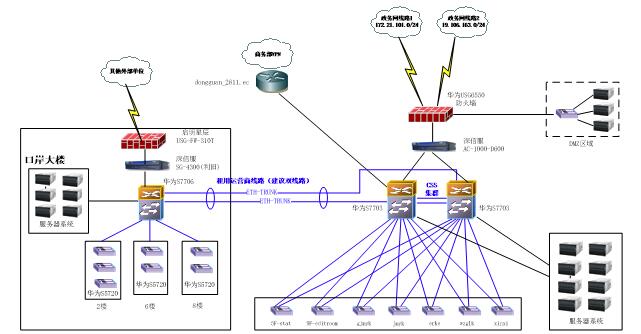

2.2.2 网络安全拓扑图

n 把XX大楼原有的政务网链路迁移到XX局中心机房,统一互联网出口,便于安全控制。

n XX大楼和XX局大楼之间重新申请数据专线进行互联,建议向运营商申请1000M以上带宽的线路,为了确保冗余性,建议双线路。

n 由于整改之后深信服行为管理设备需要同时承载XX大楼和XX局大楼的用户,目前使用的SG4300性能不能满足,建议更换成深信服最新的型号AC-1000-D600。

n XX大楼原来连接其它外部单位的线路通过客户的启明星辰FW310T防火墙和原来XX楼的SG4300一起提供保护;

n 整改后,所有内网用户在访问政务网的时候都经过深信服上网行为管理设备进行安全检查和认证。

2.2.3 网络安全产品选型

本次工程中的网络安全产品主要选择华为防火墙USG6550和深信服行为管理AC-1000-D600;。下面对主要产品做简单介绍:

1)防火墙

Ø 全面安全防护

兼具防火墙、VPN、上网行为管理等9大专业防护能力,全面满足安全合规要求;1.2亿URL分类库,防止恶意、非法网站的伤害,满足合规要求;支持URL黑白名单,阻止/放行对特定网站的访问

Ø 高效安全管理与部署

全面Web化管理配置,可使用eSight网管管理多台设备;支持U盘零配置部署,提升部署效率

2)上网行为管理(深信服AC-1000-D600)

深信服上网行为管理是连续十年市场占有率首位的中国第一品牌(数据来源:IDC)。它一直秉持“让上网可视可控,让数据更有价值”的理念,通过专业的用户认证与管理、应用控制、流量管控、信息资产防护、非法热点管控、大数据日志分析等功能,让客户看得清带宽流量现状, 管得住应用和内容,以此提高办公效率、规避泄密和法规风险、保障内网数据安全、实现可视化管理,同时让数据更有价值。深信服AC-1000-D600上网行为管理设备具有以下优势:

Ø 实现上网可控本质

总结各类上网行为,从逻辑上可以分为用户、终端、应用、内容、流量 5 个要素,而从业务管理的角度可以合并为“用 户和终端”、“应用和内容”、“流量”三个元素。因此,要解决上述问题,即要实现上网的可视可控,就是要实现“用户和终端”、“应用和内容” 以及“流量”的可视与可控。

Ø 挑战:非法用户和终端通过非法方式接入内网

一些非法用户和终端采用非法的方式接入内网(如:随身Wi-Fi、家用无线路由器等),这些无线共享工具将组织内网暴露在无线中,容易被不法分子入侵,一旦被侵入内网,不法分子可窃取内部核心资料,甚至破坏内部网络,造成网络瘫痪。

Ø 疏堵结合,兼顾业务保障和用户体验

当用户的配额超限的时候,传统流控设备会直接封堵用户所有流量,这种一刀切的封堵,不仅影响了业务开展,同时还影响了该员工的用户体验。深信服流控黑名单技术,针对超额的用户,将该用户非业务应用的流量(P2P 流量等)引入惩罚通道,降低此类应用的流量。

而该用户的正常业务流量仍然在业务保障通道中,不受影响。这种疏堵结合的流控方式,兼顾业务和用户体验,有助于减少内部投诉,缓和部门间矛盾。

Ø 动态流控,空闲时突破限制,带宽利用率提高15%

组织管理员往往既希望在网络应用高峰期保障核心用户、核心业务带宽,限制无关应用占用资源,又希望在带宽空闲时实现资源的充分利用。为此,深信服AC 支持用户间带宽的“自由竞争”与“动态分配”,除了基于父子通道进行流量控制之外,还可以根据整体带宽的利用率进行动态调整,上浮“限制通道”的最大带宽值,避免带宽浪费,提高带宽利用率15% 以上。